Somos Expertos en Control de acceso, convalidando con bases de datos instaladas en Su negocio, Empresa o Establecimiento donde se encuentre el punto a instalar.

La firma de seguridad informática Kaspersky, en su estudio 'Ciberamenazas financieras en 2014', reveló cómo el 28.8% del fraude en Internet, conocido como phishing, actuó durante el año pasado:

- Nombres de bancos reconocidos fueron utilizados en un 16,3% para ataques y en 2013 el total de phishing bancario fue del 22,2%.

- En sistemas de pago, los ciberdelincuentes han centrado su atención en las tarjetas: Visa (31,02%), PayPal (30,03%) y American Express (24,6%).

- Nombres de los sitios de compras en línea reconocidos fueron utilizados en un 7,3% para ataques.

- El phishing financiero detectado en sistemas Mac aumentó en 9,6 puntos porcentuales, en comparación con el año anterior.

El phishing es una modalidad de fraude en línea que busca atraer usuarios para que ingresen información privada como nombres, contraseñas, números de tarjetas débito o crédito, haciendo uso de páginas falsas.

Durante el 2014 la proporción de phishing financiero en contraste con todos los ataques de esta modalidad se redujo en un 2,7% en comparación con 2013, gracias a la disminución presentada en el sector bancario, pero hubo un aumento de phishing en otras modalidades financieras.

Amazon continúa siendo la marca más atacada de la categoría 'compras en línea' con el 31,7% de los registros de suplantación, aunque es significativo que esta cifra sea inferior en un 29,41% en comparación con el año anterior.

El total de ataques y personas afectadas por esta modalidad de fraude se redujo en un 20%, debido a que organizaciones policiales del mundo han extendido sus búsquedas de forma activa para detener el malware financiero y el phishing en cualquiera de sus modalidades.

Por otra parte, el cambio de mentalidad y objetivos de los cibercriminales hace que ya no se centren en atacar a los usuarios finales, sino en vulnerar a las organizaciones y herramientas que trabajan con información financiera y sistemas de pago. Durante el año se reportaron ataques maliciosos en grandes almacenes, cadenas de hoteles y restaurantes de comida rápida, que se convierten en presa de interés para los delincuentes en razón al manejo de datos de millones de clientes cada día que tienen estos sectores. En cualquiera de estos casos los ciberdelincuentes hacen uso de un software para robar información de tarjetas bancarias directamente desde las terminales de los puntos de venta.

"El aumento de phishing financiero de años anteriores ha provocado que las marcas utilizadas como gancho tomen medidas para frenar el problema. Esto ha derivado en una reducción de los niveles de phishing que afectaban a las marcas más grandes. Sin embargo, los ciberdelincuentes han empezado a atacar 'nuevos mercados', por ejemplo, en 2014 vimos un gran número de estafas de phishing basado en sitios web que venden billetes de avión, un objetivo que no solía verse muy afectado", afirma Nadezhda Demidova, analista de contenido web de Kaspersky Lab.

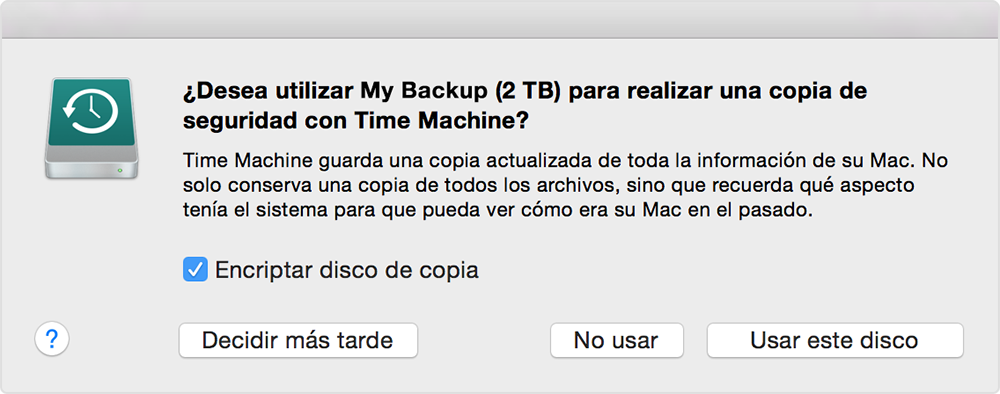

Expertos de esta firma han detectado un aumento significativo de ataques de phishing financieros dirigidos a usuarios de Mac OS X, con un 48,5% de vulneraciones registradas en equipos de esta marca. En paralelo, los bancos registraron un 29% de los ataques, mientras los sistemas de pago un 11,21% y los sitios de compras en línea en un 8,32%.

En la actualidad los delincuentes han sofisticado sus métodos de falsificación de sitios web, al punto que las páginas copiadas en muchas ocasiones han resultado difíciles de identificar para los usuarios, por lo que lo invitamos a conocer 'Cinco consejos para evitar el phishing'.

Fuente: Colombia Digital

Fuente: Colombia Digital